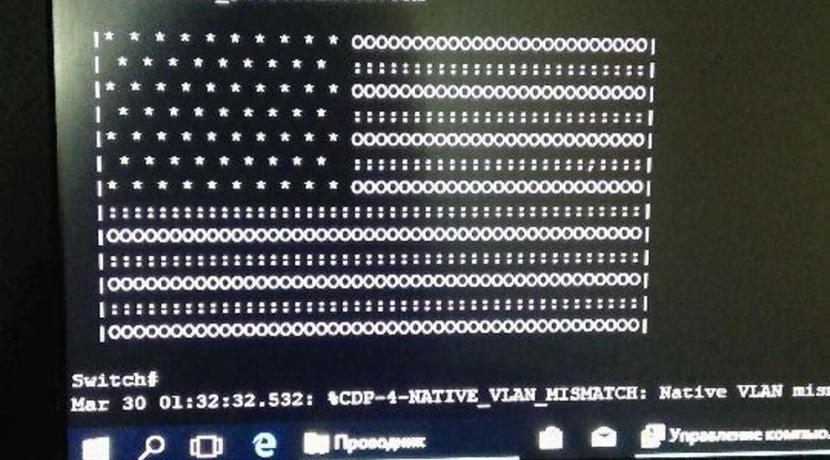

Unbekannte haben zum massenhaften Infektion von Switches inzwischen einen Bot entwickelt, der die IoT-Suchmaschine Shodan nutzt um angreifbare Switches zu finden und diese dann automatisiert anzugreifen. Die Hintermänner dieses Bots überschreiben die Konfigurationsdatei der verwundbaren Switches, auf denen dann die Calling-Card mit dem Text „Don’t mess with out elections…. –JHT usafreedom_jht@tutanota.com“ eingeblendet wird. Tutanota ist ein Anbieter für verschlüsselte E-Mail-Adressen. Der Switch wird nachdem die neue Calling-Card hinterlegt wurde anschließend deaktiviert. Kaspersky erklärte, dass so vor allem in Russland Internet Service Provider und Rechenzentren angegriffen werden.

Auf Nachfrage des US-Magazins Motherboard erklärte der Besitzer der E-Mail-Adresse, dass er den Bot geschrieben hat, weil er genug von den teilweise staatlich organisierten Angriffe auf die Vereinigten Staaten hat und so ein Zeichen dagegen setzten möchte. Er erklärte, dass er auch in anderen Ländern verwundbare Switches gefunden hat aber nur Geräte im Iran und Russland infiziert habe. Außerdem erklärte er, dass er verwundbare Switches in Großbritannien und den USA gepatcht hat damit andere Personen sie nicht infizieren können.

Das Sicherheitsforschungsteam des Herstellers schätzt das obwohl der Patch bereits mehrere Wochen verfügbar ist noch rund 170.000 verwundbare Switches mit Smart Install mit dem Internet verbunden sind. Da ein Scan von Cisco weiterhin enorme Zahlen verwundbarer Switches gezeigt hat wurde nun eine erneute Warnung veröffentlicht.

Die Nachrichtenagentur Reuters berichtet, dass das iranische Technologie-Ministerium mehr als 3000 infizierte Switches registriert hat. Ein Großteil davon soll inzwischen aber wieder ordnungsgemäß funktionieren.