Warning: DOMDocument::loadHTML(): error parsing attribute name in Entity, line: 3 in

/www/htdocs/w013a356/bluebit.de/templates/bluebit/article.php on line

151

Warning: DOMDocument::loadHTML(): Unexpected end tag : iframe in Entity, line: 3 in

/www/htdocs/w013a356/bluebit.de/templates/bluebit/article.php on line

151

Warning: DOMDocument::loadHTML(): error parsing attribute name in Entity, line: 17 in

/www/htdocs/w013a356/bluebit.de/templates/bluebit/article.php on line

151

Warning: DOMDocument::loadHTML(): Unexpected end tag : blockquote in Entity, line: 17 in

/www/htdocs/w013a356/bluebit.de/templates/bluebit/article.php on line

151

Warning: DOMDocument::loadHTML(): Unexpected end tag : a in Entity, line: 19 in

/www/htdocs/w013a356/bluebit.de/templates/bluebit/article.php on line

151

Durch das Exploit können Schutzmechanismen umgangen werden. So können Raubkopien aber auch alternative Betriebssysteme auf der Konsole genutzt werden.

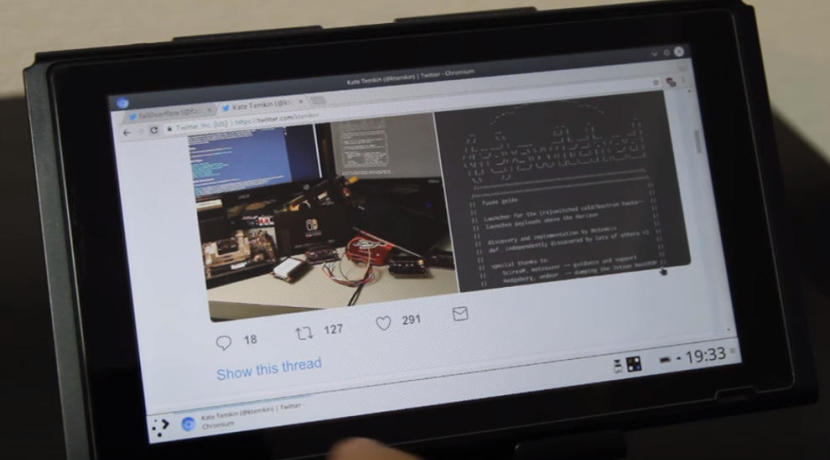

Ein gestern aufgetauchtes " target="_blank">YouTube-Video zeigt, dass Nintendos Switch-Konsole entgültig geknackt wurde. Inzwischen haben verschiedenen Hacker-Gruppen Exploits veröffentlicht, die es ermöglichen die Hardware-Sicherheitslücke auszunutzen. Die Hackerin Katherine Temkin hat eines der Exploits mit dem Namen „Fusée Gelée“ auf GitHub veröffentlicht. Laut Temkin handelt es sich dabei zwar nicht um den "Heilligen Gral", das Exploit ist aber annährend perfekt.

Auch das bekannte Hacker-Team fail0verflow hat ein Exploit für den Switch mit dem Namen „ShofEL2“ auf GitHub veröffentlicht. fail0verflow warnt jedoch deutlich davor das Exploit in der Praxis einzusetzen. Die Spannungen der Nintendo-Konsole werden über die Software kontrolliert. Fehlerhafter Code kann zu ernsten Schäden an der Hardware führen. Während der Entwicklung des Exploits wurde laut Angaben von fail0verflow das LC-Display einer Switch-Konsole beschädigt.

Exploit erlaubt Code-Ausführung mit System-Rechten

Die Lücke erlaubt es Nutzern eigenen Code mit System-Rechten auf dem Switch auszuführen. Es können so Anwendungen installiert werden, die nicht vorher offiziell von Nintendo signiert wurden. In ihrem Video zeigt fail0verflow, dass sie beispielsweise Linux auf der Konsole installiert haben. Es soll so der Dolphin-Emulator für Nintendos Wii auf dem Nintendo-Switch genutzt werden können. Dies setzt voraus, dass das Exploit ebenfalls vollen Zugriff auf die Hardware inklusive 3D-Beschleunigung ermöglicht.